互聯式醫療器材傳輸健康數據或影像至雲端儲存平台或至內部服務器分析資訊, 其使用者的機敏資料易成為網路犯罪集團覬覦的目標。

互聯式醫療器材傳輸健康數據或影像至雲端儲存平台或至內部服務器分析資訊, 其使用者的機敏資料易成為網路犯罪集團覬覦的目標。醫療照護與生命科技產業正經歷轉變,過去的照護模式被動且大多是偶發性,因此成本日漸提升,且營運效率很低,現今正轉變成積極的照護模式,具備數位能力且能提供患者更好的服務。

醫療物聯網資安是相對新穎的領域,在2018年占醫療物聯網市場的61.32%。2018年全球醫療物聯網「安全服務」市場產值估計為5.718億美元,預計到2028年底將擴增到163.051億美元,顯見市場之快速成長。而醫療物聯網可以充分利用這些轉變帶來的機會,幫助患者、提供者及支付者互聯,讓他們更以患者為中心、提升生產力並降低成本。互聯式醫療器材的增加,促成了醫療物聯網的崛起,這些互聯式醫療器材能生成、蒐集、分析與傳輸健康數據或影像,與醫療照護提供者連結,將數據傳輸到雲端儲存平台或內部服務器。(資料來源:bisresearch.com、勤業眾信聯合會計師事務所)

醫療物聯網的特性

(1)醫療物聯網創造大量數據,駭客運用醫療物聯網場域特性、人員資安意識不足,鎖定醫院機敏資料讓患者生命置於高度風險下。長期以來,醫療機構(尤其是醫院)一直被網路犯罪分子視為誘人的目標。現代組織擁有大量高度敏感和有價值的數據,加上高度互連的IT系統和物聯網設備的廣泛使用,特別容易受到攻擊,如果成功進行攻擊,則非常有利可圖。

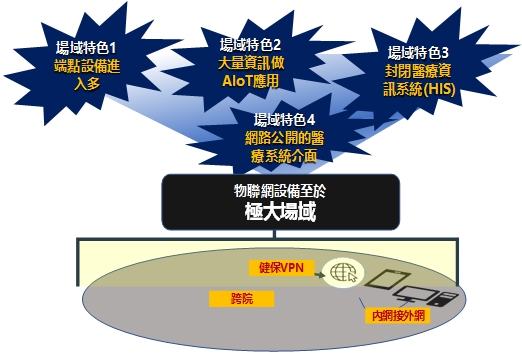

(2)智慧醫療場域具備極大範圍特性,在大數量的物聯網設備的資料輸出下,傳統型的資安系統難以提供防護。

a. 端點設備進入多

如同任何設備和裝置一樣,一些原本未知的漏洞,是連網裝置隨時可能面臨的重大威脅。病患資訊若遭到竊取,或者醫療裝置遭到駭入而使得資料被篡改,都很可能危及正在接受醫療的病患。

圖1 醫療物聯網場域特色

b. 大量資訊做AIoT應用

對醫療機構而言,51%的威脅涉及影像設備,這影響智慧醫療服務的素質,並使攻擊者能夠竊取儲存在這些設備上的患者資料,而使AI系統作出錯誤判讀。

c. 封閉性的「醫療資訊系統(HIS)」

病患的照護是一項複雜的工作,不僅牽涉到醫療,還牽涉到行政、財務,甚至是法務,而這所有的資訊都整合到一個所謂「醫療資訊系統(Hospital Information System,HIS)」的單一平台。一位病患通常是由醫師和護士所組成的團隊負責照護,這個團隊要能隨時掌握病患完整的資訊(如病患的完整病歷)才能提供優質的醫療服務。唯有讓必要人員能夠輕鬆、立即存取這些資訊,病患才能獲得正確的治療和照顧。

d. 網路公開的醫療系統介面

醫療機構還需要一些其他軟體來協助他們處理及傳輸院內的資訊。這些系統的介面很可能存取某些關鍵的功能或關鍵資訊(如病患身分識別資訊)。這類系統的介面若不小心暴露在網路,將是一項令人擔憂的風險,如︰藥局管理、病患掛號以及記錄維護軟體等等。

e. 醫院內部人員資安意識不足,成為資安管理的破口

網路攻擊有可能直接危及醫療保健領域的生命。醫院等機構中工作人員專注於拯救生命的工作,卻也很容易觸犯安全資訊作業的錯誤,從而為網路罪犯打開了大門。McAfee首席科學家兼研究員Raj Samani 說:「由於醫療保健行業內組織的規模和性質以及它們所擁有的數據,我們的醫療服務通常是網路攻擊者的目標。攻擊的規模和種類不斷增長和發展,網路犯罪份子使用的策略為傳統的網絡釣魚和漏洞利用的結合。」

圖2 內部人員成為資安破口

醫療物聯網的資安危機與挑戰

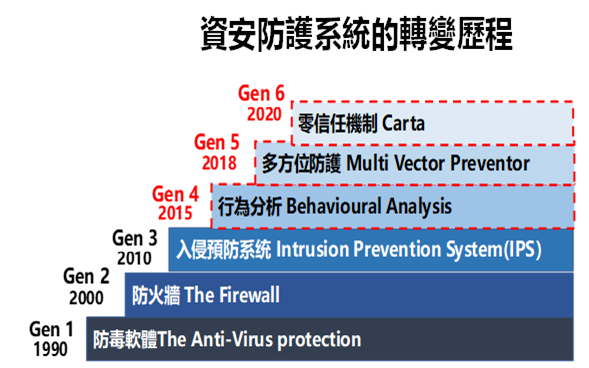

台灣在物聯網資安發展較為緩慢,因為跨產業、跨場域特性需要高度整合,而台灣的系統整合商(SI)可在此扮演關鍵角色。 2019亞太資安大會提到,多數企業停留在舊型資安防禦,難以抵檔最新的全面APT攻擊,Gartner於2019提出「持續自適應風險與信任評估(Continuous Adaptive Risk and Trust Assessment,CARTA)」資安架構,零信任機制成為現今資安新趨勢。

(1)全球企業約95%停留在IPS傳統資安防護,面對現今網路環境,難以從分析大量的資料找出潛在危險。 資料是企業主要價值所在,若無法保護或看管資料,將付出極大代價,甚至可能造成組織價值受損。全球有95%到97%的企業,都還停留於第三代入侵防護系統(IPS)資安防護水平,其特色是較擅於防範已知的攻擊手法,難以從大量資料中分析出潛在、未知的威脅。

圖3 資安防護系統歷經六代轉變歷程 (資料來源:亞太區的年度資安峰會CPX360)

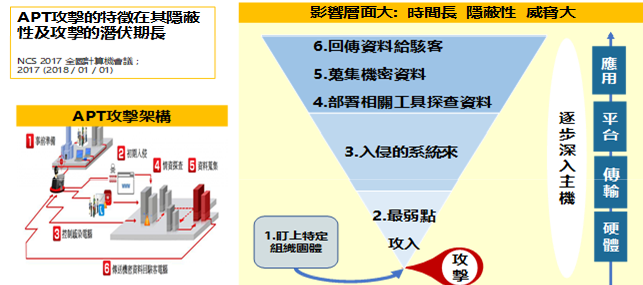

(2)目前主流的APT攻擊,採用未知手法進行長久的滲透攻擊,無論從外部或內部,攻擊途徑難以預測。 APT不是一種新的攻擊手法,也不是可以藉由阻止或破壞一次攻擊就讓問題消失。APT可以被視為一連串網路攻擊活動而不是單一病毒的威脅;起初入侵使用社會工程學、釣魚式攻擊,通過郵件進行,從內取得控制權再開始散發惡意軟體。就其性質而言APT是一段持續的攻擊。如果一個戰術行不通,就會再嘗試另外一個,新型的APT攻擊模式,是從網路四面八方尋找企業資安破口,超越了IPS時代對資安攻擊的想像。

圖4 APT滲透攻擊架構

資安管理不能再依賴傳統的資安方案。從Garner2019年提出的CARTA認知到完美防護措施並不存在,而資安必須具有高適應能力,不受時間和空間的限制。國際資安趨勢「CARTA」,包含:持續性驗證安全、建置期納入資安規劃、自動化辨識異常訊息、適應性的風險緊縮(或開放)如表1所述。

表1 CARTA零信任機制的四大特性

| 1. |

持續性驗證安全 |

對判定身份,進行訪問控制等安全驗證,進行持續不斷,反覆多次信任評估,力圖識別出安全身分者,進行授權、認證、訪問工作。 |

| 2. |

建置期納入資安規劃 |

建立基礎架構時應具有完整且全方位的風險能見度,包括敏感資料的處理方案。 |

| 3. |

自動化辨識異常訊息 |

將資安防護建構成整合的自適應可程式化系統,而非形成資料孤島。 |

| 4. |

適應性的風險緊縮(或開放) |

在判定風險(包括攻擊)的時候,不能僅依靠阻止措施,我們還要對網路進行細緻地監測與響應,另一方面,在我們進行身份與訪問控制的時候,也不能僅依靠簡單的憑據,還需要根據訪問的上下文和訪問行為進行綜合研判,動態賦權、動態變更許可權。 |

資料來源:Gartner2019

醫療物聯網資安解決方案指日可待

物聯網科技的發展正在快速改變醫療領域,也建構了智慧醫療的前進,為人類的醫療品質與全人類健康帶來了新的希望,但不肖網路犯罪者藉由資訊安全攻擊,用患者生命安全威脅醫療單位,以成為網路犯罪集團的操作手段,因此醫療場域的物聯網資安解決方案成為目前迫切的需求。然而物聯網大場域範圍設備多、人為因素複雜、封閉系統性,目前市場上無適合整合方案解決物聯網資安問題。不過危機就是轉機,若有有效掌握市場需求並發展出合適的解決方案,對於醫療業、資安業、民眾、政府將形成多贏局面。展望未來,可以共同期盼醫療物聯網的開花結果。